不忘初心 牢记使命

网络强国 科技创新

21世界的国际战争来得悄无声息,却有着横扫万里的危害。

几行代码就可能挑起一场世界战争。

新时代的网络战争,就从2006年伊朗核工厂遭受病毒入侵,1000台离心机报废开始。

为此,我国中控集团的创始人褚健赶在危机前自主研发,让我国自动化工业操作系统的安全性能提升至先进水平。

这次事件险些引爆一场全球网络战役。

2006年,伊朗重新启动了核计划。

纳坦兹核工厂承载了重任,成为举国瞩目的核计划复兴地。

工厂购入5000台离心机,准备制取浓缩铀原料。

只有制得合格的原料,才能继续完成之后的一系列步骤。

但纳坦兹核工厂不仅秉承厚望,同时还受到万目睽睽的怒视。

纳坦兹核工厂

这一计划损害了一些国际强国的利益,尤其是仇怨国家以色列与国际霸主美国。

于是以美国和以色列为代表的国际社会对伊朗进行军事威胁,尝试阻挠。

但这些举措并没有实质的效果。

在伊朗看来,美以两国对已经到了无计可施的地步。

然而,事情并没有这么简单,一场预谋已久的迫害正向伊朗袭来。

以色列与伊朗结怨已久

2010年6月,白俄罗斯一家安全公司应邀对伊朗的一些私人计算机进行故障排查。

这些电脑反复出现崩溃,然后重启的怪象。

这通常是感染了电脑病毒的症状,果然,安全公司从中找出了一个隐蔽的病毒。

但随着研究人员的深入研究,发现这个病毒可不简单。

他们在电脑里发现了一种前所未见的新型病毒。

通常电脑病毒无非窃取个人信息,利用做其他用途。

但这个病毒既没有窃取程序,也没造成电脑重度瘫痪,真实目的让人摸不着头脑。

同时,这还是当时发现的最精密也最复杂的计算机病毒。

他们把这个病毒称为震网病毒。

发现的时候,其实伊朗已经有60%的计算机感染上了这种莫名其妙的病毒。

一种中毒表现,非当时伊朗感染的病毒

这还是个蠕虫病毒。

与传统的计算机病毒不同,它不需要附着在别的程序内,就能完成自我复制,扩散感染。

研究人员们也没就此放过这个蠕虫病毒。

大家也都想搞清楚,在精密与复杂的包装下,究竟隐藏着何种悬机。

这一个500多kb大小的震网病毒中,竟暗含着4个零日漏洞。

要知道,零日漏洞是指还没有补丁的安全漏洞。

这也就需要有人为此专门重新开发新的漏洞,组合形成病毒。

而要开发出零日漏洞也需要耗费巨大的人力与财力。

在黑市上,通常一个零日漏洞就要卖到几十万美元的高价。

不仅漏洞形式特别,就编程方式上也是保密性极强。

病毒的程序中使用了多种编程语言,单凭个人力量是难以实现的。

研发人员估计,如此繁重的工作量大约需要10名编码员组成的团队,持续工作两到三年才能制作出最终形势的蠕虫病毒。

巨额花销与大量工作制作出来的病毒,却只是为了侵染普通计算机让其失控?

这场计算机病毒灾害背后的真相似乎越来越扑朔迷离。

随着深入剖析震网病毒,越来越多的细节被解剖摆在面前。

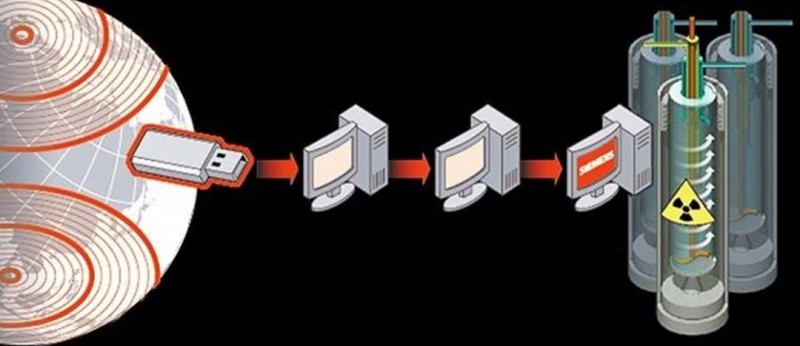

不仅在网络上肆意传播,它还具有超强的USB传输能力。

即使在没有网络的情况下,病毒也可以通过USB侵染未联网的电脑。

囊括广泛的感染覆盖面,这似乎是在为病毒引路,引向某一个断绝网络的角落。

其中最关键的一点,是病毒中含有两个针对西门子工控软件漏洞的攻击。

攻击工控软件的这种情况,在当时还从来没有出现过。

这是世界上第一例针对工控软件的病毒。

照这样看来,震网病毒的目标似乎不是个人计算机,而是工业系统。

而这个工业系统采用的软件是西门子提供的。

这个时候,伊朗纳坦兹核工厂却面临着重大难题,核计划停滞不前。

在制备浓缩铀原料的环节,离心机经常发生故障,导致无法合成合格的原料。

有时因为转速过快而失控,有时压力阀损坏,有时转子磨损……

离心机以各式各样的原因崩溃,最终都通往报废这同一个结果。

而当时损坏的离心机总数已经达到1000多台。

人们这才明白过来,原来震网病毒的目标是纳坦兹核工厂。

核工厂的计算机,尤其是工控设备通常不允许连接网络。

这是为了避免通过互联网,受到计算机病毒的感染。

然而震网病毒则巧妙地解决了这个接入难题。

USB传输的方式隐晦地将病毒植入扩散。

一旦入侵工控系统,漏洞将被利用来制造离心机的故障发生。

核离心机

只需要想办法让纳坦兹核工厂的工程师电脑感染震网病毒,再经由USB拷贝,病毒就能顺利到达目的地。

而即使广撒网式地随意放入一台电脑,经过互联网的交织传播,也有可能最终侵害核工厂的计算机。

震网病毒不仅专门开发了昂贵而隐蔽的漏洞,保持每个月攻击一次的低频潜伏式攻击。

背后的开发者还经常更新漏洞。

他们不停更换着故障类型,让人察觉不出背后的蹊跷。

这才让破坏的阴谋掩人耳目,隐蔽了4年才被意外发现。

研究出问题的铀浓缩装置

伊朗虽然深受其害,但一旦承认了受此攻击却不为所知,不免丢脸丢到国际上了。

所以当时伊朗并没有对外表达核计划停滞的真实原因。

而攻击方自然也不会承认自己的恶行。

虽然当前有这样经济实力与技术的,只有美国,但在没有实质罪证面前,谁也不敢做出声讨。

直到2012年,一些美国退休官员向《纽约时报》透露内情,一场惊天国际阴谋才疑现真凶。

而根据这部分自称知情人的爆料,施用如此手段的嫌疑方直指美国。

伊朗重启核计划对以色列造成了极大的威胁与后患。

但碍于国际利益,以色列方不方便直接阻拦,于是与美国联合对伊朗进行打击。

这次震网病毒攻击由布什总统在位时发起,再经由奥巴马继任后大力推动。

新型信息武器以如此出乎意料的方式在全国内悄然爆发。

而伊朗人民此前还沉浸在核计划重启的激动中,殊不知已被蒙蔽了4年多。

表面上抵挡住了美国的军事迫害,其中却仍然暗含危机。

伊朗的核计划因此搁置,落后于原计划两年有余。

美国与以色列的目的达成,但受到影响的还不仅仅是伊朗本国。

此后在中国也检测到大约有600万部计算机受到感染。

除此之外,印度、澳大利亚,甚至美国也出现了震网病毒的身影。

当然,这都只是一部分人的言辞指向及推论,事实本身依然蒙着一层神秘面纱。

这一场网络战争终于落下帷幕,但国际信息战争的炮火才刚打响。

在互联网高速发展的信息时代,未来的国际战役或许不再有刀枪炮火。

但看不见的武器却会引发更大的杀伤力与威慑度。

大规模网络灾害随时可能无声无息地爆发,而凶手就藏于每天接触的手机、电脑之中。

当一场网络珍珠港事件袭来,谁又能幸免?

*参考资料

David E. Sanger. Obama Order Sped Up Wave ofCyberattacks Against Iran[J]. The New York Times, 2012.06.01.

KarnouskosS . Stuxnet Worm Impact on Industrial Cyber-Physical System Security[C]//Conference of the IEEE Industrial Electronics Society. IEEE, 2011.

JohnLeyden. Stuxnet worm slithers into China, heralds alien invasion[J]. TheRegister, 2010.10.01.

RonRosenbaum. Richard Clarke on Who Was Behind the Stuxnet Attack[J]. Smithsonian,2012.04.

AntonCherepanov, Robert Lipovsky. Industroyer: Biggest threat to industrial controlsystems since Stuxnet[J]. We Live Security, 2017.06.12.

2025中国互联网科技大会暨中国人工智能应用发展大会/中国AI节在北京隆重举行启动仪...

2025深圳市互联网学会春茗座谈会在厉害猫举行,2025年工作规划。将坚持“一周一走...

咨询热线

地址:深圳市龙岗区坂田街道坂田国际中心E栋二层209房

扫码加客服微信

扫码加客服微信 关注微信公众号

关注微信公众号 备案号:粤ICP备14018046号

备案号:粤ICP备14018046号